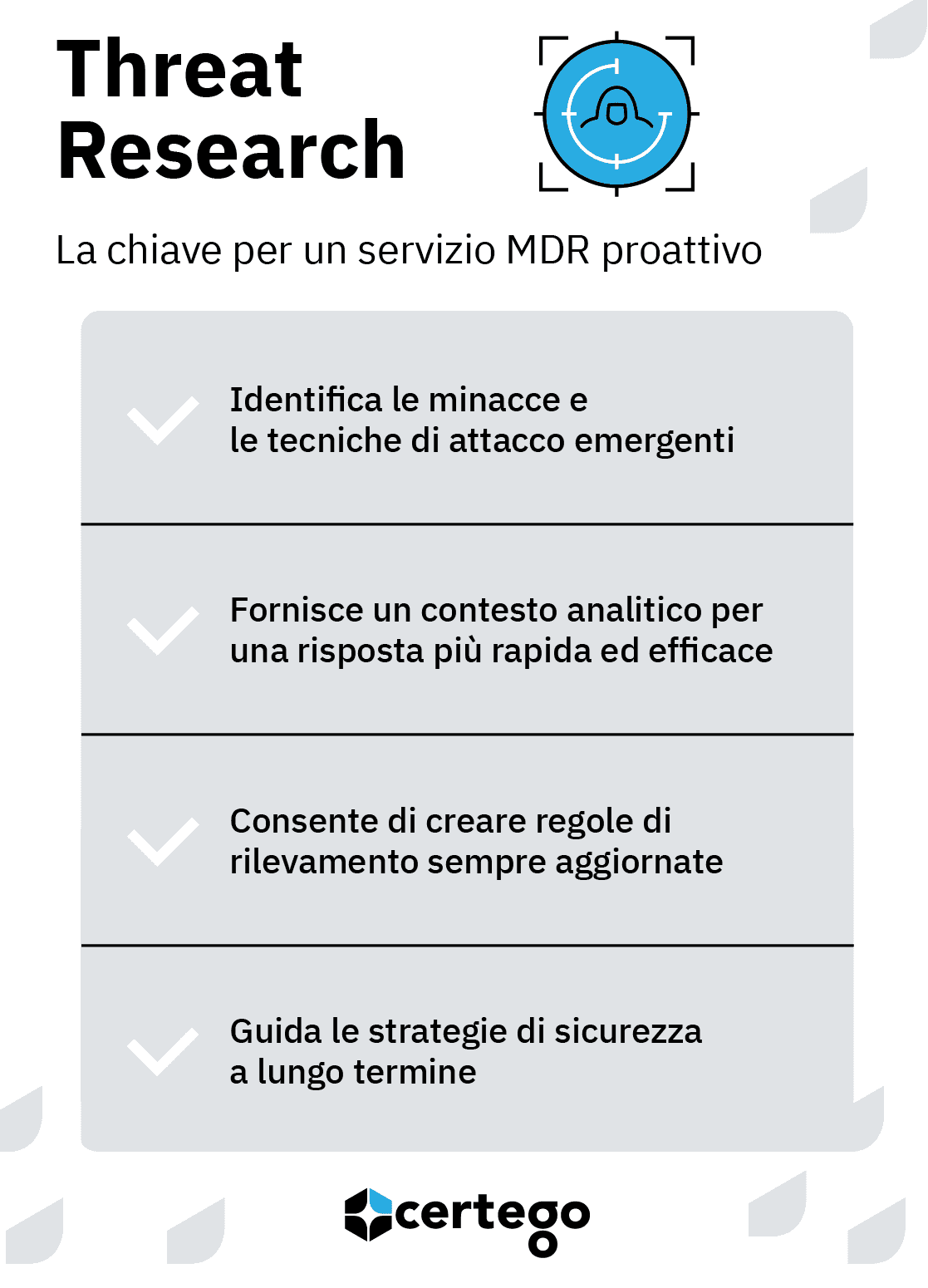

Un servizio MDR efficace non si misura solo nella risposta, ma nella capacità di anticipare il rischio.

Al centro di questa proattività c’è la Threat Research, ovvero lo studio approfondito di tattiche, tecniche e procedure (TTPs) impiegate dai cybercriminali. Questo approccio trasforma i dati di cybersecurity in intelligence operativa, garantendo un servizio MDR che non solo protegge, ma evolve per anticipare le minacce di ultima generazione.

1. Identifica le minacce e le tecniche di attacco emergenti

I cybercriminali affinano costantemente le proprie tecniche per eludere le difese esistenti. La Threat Research svolge un ruolo cruciale nell'identificare tempestivamente queste tattiche in evoluzione, consentendo ai difensori di adattare proattivamente la propria postura di sicurezza. Attraverso l’analisi continua di tattiche, tecniche e procedure (TTPs) — mappate su framework riconosciuti come MITRE ATT&CK e validate dall’osservazione di attacchi reali — la Threat Research consente di individuare indicatori di compromissione emergenti e di anticipare le mosse degli aggressori, aggiornando le regole di rilevamento dei sistemi di difesa prima che si trasformino in incidenti.

2. Fornisce un contesto analitico per una risposta più rapida ed efficace

Quando un attacco viene rilevato, comprendere rapidamente “chi”, “come” e “perché” è fondamentale per rispondere in maniera tempestiva. L’analisi approfondita dei TTPs consente ai team di incident response di disporre di playbook strutturati e workflow automatizzati, accelerando le fasi di contenimento e risposta. Questa prontezza operativa può ridurre i tempi di reazione fino al 50%, migliorando la qualità dell’intervento e limitando l’impatto sulle attività aziendali.

3. Consente di creare regole di rilevamento sempre aggiornate e potenziate

La Threat Research consente di generare regole di rilevamento dinamiche, sempre aggiornate e basate su comportamenti reali osservati sul campo. Quando, attraverso lo studio, vengono individuati degli indicatori di compromissione, le regole di detection vengono aggiornate per rilevare questi tipi di attacchi nelle differenti fasi della kill chain. Invece di affidarsi a configurazioni statiche, i motori di detection vengono alimentati con indicatori di compromissione contestualizzati e tempestivi. Il risultato è un sistema più preciso, in grado di produrre alert ad alta fedeltà, ridurre drasticamente i falsi positivi e reagire in modo mirato alle tecniche emergenti utilizzate dagli attaccanti.

4. Guida le strategie di sicurezza a lungo termine

Analizzando trend settoriali, gap infrastrutturali e profili degli avversari, la Threat Research fornisce insight strategici per pianificare roadmap di cybersecurity allineate agli obiettivi di business. Questa visione data driven supporta decisioni di investimento mirate in vulnerability management, formazione e rafforzamento della postura difensiva.

In un contesto in cui le minacce evolvono più rapidamente delle tecnologie stesse, la Threat Research si afferma come un pilastro fondamentale per una difesa informatica realmente proattiva. Affidarsi a un servizio di Managed Detection & Response basato su un’intensa attività di Threat Research significa dotarsi di una capacità predittiva e adattiva, trasformando ogni dato raccolto in un’opportunità di protezione e miglioramento continuo.