C’è una domanda che ogni CISO dovrebbe farsi: le mie tecnologie stanno bloccando tutto quello che potrebbero bloccare?

Firewall, proxy, DNS filtering, EDR, SIEM: funzionano.

Ma la loro efficacia dipende da una "cosa semplice" — la qualità degli indicatori che li alimentano.

Il problema dei feed “generici”

I feed pubblici spesso privilegiano la quantità:

- migliaia di IP

- domini segnalati senza contesto

- indicatori vecchi che rimangono nelle liste troppo a lungo

Il risultato?

- Aumento dei falsi positivi

- Rumore operativo

- Blocklist poco aggiornate

- Analisti che perdono tempo a verificare segnali poco rilevantiù

La Threat Intelligence non dovrebbe aumentare il carico operativo. Dovrebbe ridurlo.

IOC proprietari: cosa cambia davvero

Un IOC diventa strategico quando non è solo “raccolto”, ma:

- osservato su infrastrutture reali

- validato e classificato

- contestualizzato

- gestito nel tempo (già, perché gli IOC possono decadere col tempo)

E soprattutto quando è rilevante per il contesto geografico e settoriale in cui opera l’azienda.

Un’intelligence focalizzata sul panorama italiano, costruita su visibilità concreta e sensori distribuiti, produce indicatori diversi rispetto ai feed globali di carattere generale. Più mirati. Più utili.

Fase 1: Prevenzione — quando l’IOC diventa un moltiplicatore

Il primo impatto è immediato. Gli IOC proprietari possono essere integrati nei sistemi esistenti:

- firewall

- IDS/IPS

- DNS filtering

- proxy

- SIEM

Non serve cambiare architettura. Serve migliorare ciò che alimenta i controlli. La differenza sta in tre fattori chiave:

Tempestività

Indicatori aggiornati in tempo reale intercettano minacce attive, non campagne concluse mesi prima.

Precisione

Verifica continua e controllo qualità riducono il rumore e i falsi positivi.

Decadimento controllato

IP e domini non rimangono in blacklist per sempre. Gli indicatori vengono mantenuti solo finché sono realmente pericolosi.

Il risultato è concreto: più blocchi rilevanti, meno rumore.

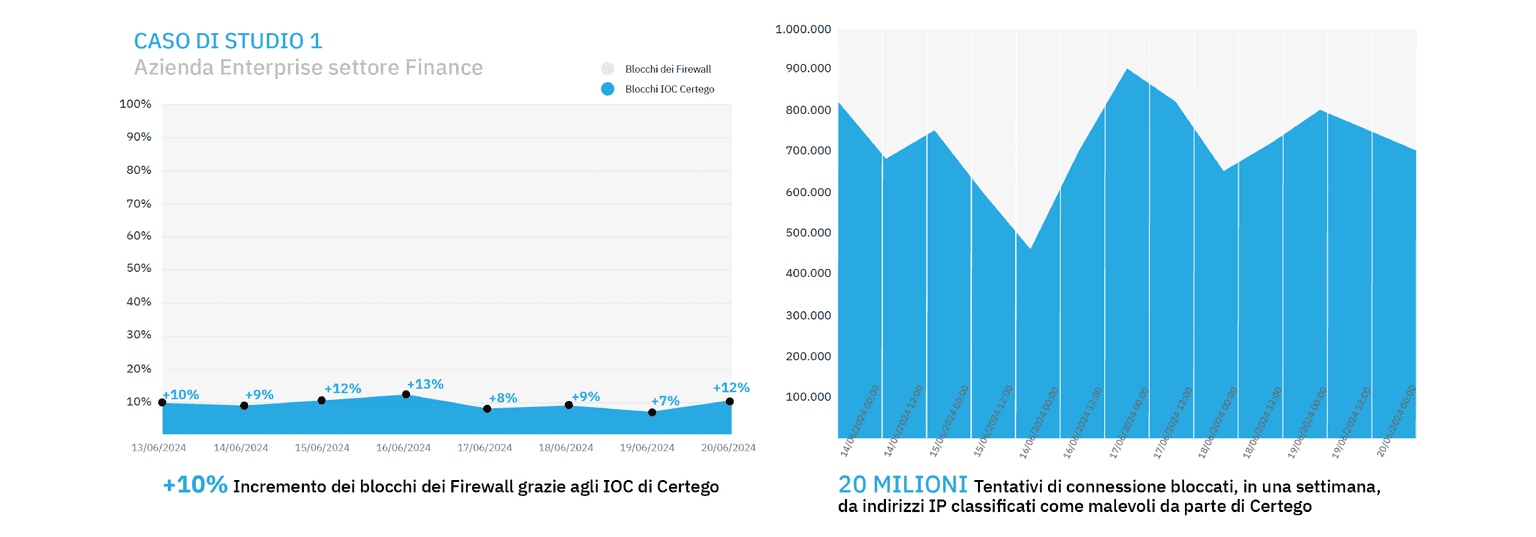

Caso reale Certego #1 – Settore Finance

Un gruppo enterprise del settore finanziario, cliente MDR Certego, ha integrato i nostri IOC proprietari nel firewall perimetrale già in uso, senza modificare l’architettura esistente.

Nei primi 7 giorni di utilizzo:

- +10% di incremento dei blocchi firewall grazie agli IOC di Certego

- 20 milioni di tentativi di connessione malevola bloccati da indirizzi IP classificati come malevoli da parte di Certego

Non si tratta di nuove policy più restrittive. Non è stato sostituito il firewall. È stato semplicemente migliorato il feed di intelligence che lo alimentava.

Quel +10% significa una cosa precisa: traffico malevolo che prima passava inosservato e che ora viene fermato prima di generare alert interni o tentativi di compromissione.

Nel settore Finance, dove l’esposizione verso campagne phishing, C2 e infrastrutture fraudolente è costante, questo si traduce in riduzione preventiva della superficie di attacco.

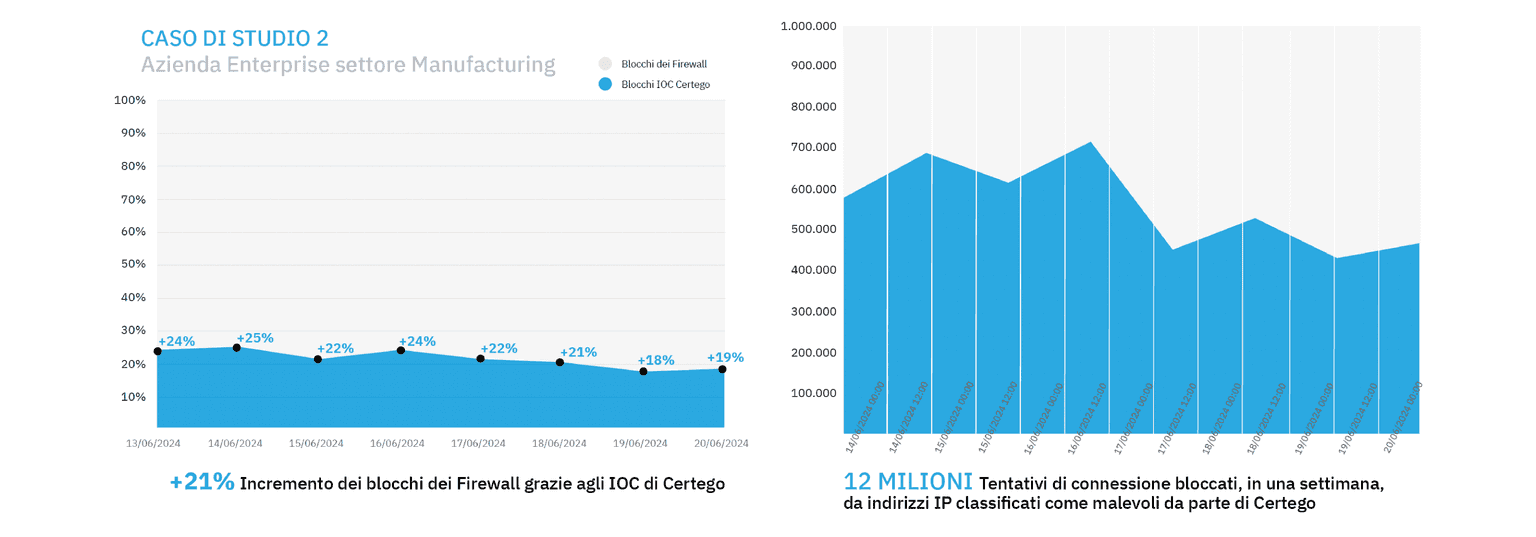

Caso reale Certego #2 – Settore Manufacturing

In un’azienda industriale con forte esposizione OT e vincoli di continuità produttiva, abbiamo applicato lo stesso approccio: integrazione degli IOC proprietari Certego sui controlli perimetrali già presenti.

Risultato nella prima settimana:

- +21% di incremento dei blocchi firewall grazie agli IOC di Certeg

- +12 milioni di tentativi di connessione malevola bloccati da indirizzi IP classificati come malevoli da parte di Certego

Nel manufacturing, ogni connessione malevola in meno non è solo un numero.

Significa:

- meno traffico sospetto che entra in rete

- meno eventi che arrivano al SOC

- meno probabilità che un’infrastruttura di produzione venga coinvolta

Qui la Threat Intelligence non è solo un report da leggere. È riduzione misurabile del rischio operativo.

Fase 2: Analisi — quando l’IOC accelera l’incident response

Gli indicatori non servono solo a bloccare. Servono a capire.

In fase di analisi, un IOC efficace deve rispondere subito a tre domande:

- Che tipo di minaccia è?

- È collegata a una campagna nota?

- Quanto è attiva e diffusa?

Un indicatore contestualizzato — arricchito con informazioni su:

- famiglia malware

- tecniche utilizzate

- fase della kill chain

- prima e ultima osservazione

permette agli analisti di ridurre drasticamente il tempo di triage.

Non è più esclusivamente un match su una lista. È un oggetto con significato operativo.

Performance del SOC

Spesso si misura l’MDR in termini di:

- MTTD - Mean Time To Detect

- MTTR - Mean Time To Respond

- numero di incidenti gestiti

Meno frequentemente si misura l’effetto della qualità dell’intelligence su:

- volume di alert evitati

- tempo medio di analisi

- riduzione del rumore perimetrale

- carico sugli analisti

IOC proprietari ben gestiti migliorano entrambe le fasi:

Prevenzione: più blocchi mirati, meno traffico malevolo interno

Analisi: triage più rapido, decisioni più informate

SOC: meno rumore, più focus sugli eventi critici

Vantaggio competitivo

Un data feed non è una lista. È un processo continuo:

- raccolta

- validazione

- correlazione

- aggiornamento

- integrazione operativa

Quando questo processo è progettato per essere vicino al contesto reale delle aziende che protegge, l’effetto non è teorico. Si traduce in:

- percentuali di blocco misurabili

- milioni di connessioni malevole intercettate

- tempi di risposta ridotti

- migliore utilizzo delle risorse interne

E in un’epoca in cui le superfici di attacco crescono più velocemente dei team di sicurezza, migliorare le performance delle difese esistenti è una leva fondamentale per aumentare il livello di protezione complessivo.